企業においてセキュリティを確保することは非常に重要な施策になっています。

政府からのレポートや方針を確認していても「重大な経営リスク」や「経営者が責任をもって行う」など会社として組織として行っていく項目として扱われています。

実際近年では情報セキュリティに関するインシデントが増加しています。ランサムウェアといったウイルスへの感染、不正アクセスによる情報流出、内部犯行による機密情報の持ち出し、人的ミスによる情報流出など事例を挙げていくとキリがありません。ある調査によると「2020年情報セキュリティに関連するインシデントを日本国内全体の4分の3の企業・組織が経験した。」というものも発表されています。

高度な情報化社会となっている現代では「情報」は非常に重要なものになっています。会社・組織においては経営・営業活動を行う上で重要な指針にも武器にもなります。重要な情報をどれだけ多く保有し活用出来るかがこれからの会社存続・拡大において大切になります。個人においては誰が何を買ったかからどんな病気に罹患したことがあるのか、何に対して興味を示してるのか、など多くの事を情報から読み解くことが出来る世の中になっています。

このような観点からに情報を守るためにセキュリティを確保するという事は非常に重要なものなっていると言えるでしょう。

しかし、セキュリティの確保は一人で出来ません。そして一朝一夕で出来るものでもありません。一人一人が「情報セキュリティとは何なのか」「なぜ行うのか」と言ったことをしっかりと把握しておかなければいけません。そして長い時間をかけて確保していくものになります。

そこで、「現役ハッカーが教える情報セキュリティ入門」と題して情報セキュリティについてITの知識が乏しい方や初心者の方、新社会人の方、会社の情報セキュリティ担当になった方などにも分かるように簡単に解説していきます。

第3回では「情報資産」についてどのようなものが対象なのか、どのように洗い出しを行い、管理を行っていくのかをお話ししていきました。

第4回では、「情報セキュリティにおけるリスクと脅威」についてお話していきましょう。

※現役ハッカーが教える情報セキュリティ入門 第1回 ~情報セキュリティはなぜ必要??~

※現役ハッカーが教える情報セキュリティ入門 第2回 ~「情報セキュリティ」と「サイバーセキュリティ」の違いは??~

※現役ハッカーが教える情報セキュリティ入門 第3回~情報資産とは? 情報資産の洗い出しから分類・管理の仕方を解説~

情報セキュリティにおける「リスク」とは??

「リスク」という言葉を辞書で調べると「危険」「損害を受ける可能性」などの意味が出てきます。

情報セキュリティに対策の効果を高めるためには、組織に内在する様々な情報リスクを洗い出すとともに、その影響度を分析・評価し有効な対策を導きだす必要があります。

つまりは、組織が持つ守るべき情報資産に対してどのようなインシデントが発生しうるのかを想定したり、発生を防止したり、発生した際の対応を検討するには、組織にどのようなリスクがあるかを明らかにし、分析ができなければなりません。

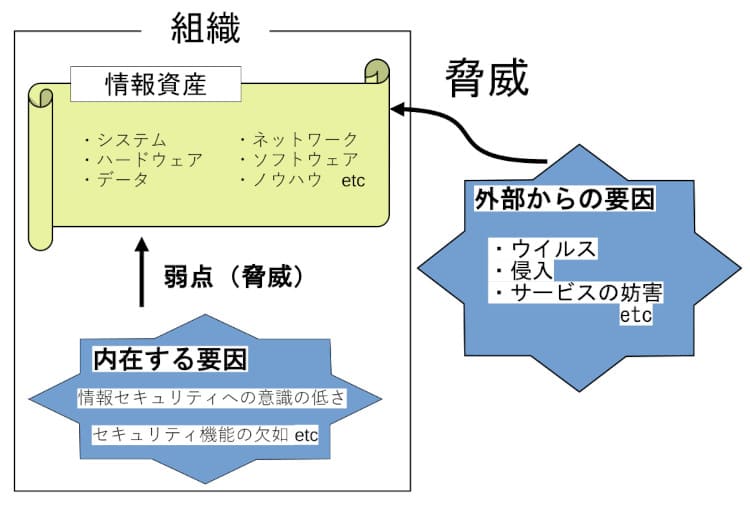

そして情報セキュリティにおける「リスク」を構成する要素として「情報資産」「脅威」「脆弱性」が存在しています。この3つの要素を組織において適切の把握し管理していかなければ情報セキュリティ対策を行っているとは言えないのです。

情報資産とは

前回ご説明していますが今回も簡単にご説明させていただきます。

「情報資産」とは情報セキュリティにおいて守るべきものになります。この情報資産を知らなければ情報セキュリティ対策を適切に行うことができないものであり非常に重要なものになります。

具体的には顧客情報、製品情報、財務情報、マーケティング情報などやメモや人財、会話なども含まれます。組織が業務を行ううえで必要な情報とそれを取り扱うシステムなどが挙げられます。

※現役ハッカーが教える情報セキュリティ入門 第3回~情報資産とは? 情報資産の洗い出しから分類・管理の仕方を解説~

脅威とは

情報セキュリティにおける「脅威」についてはこの後ご説明します。

簡単に言うと情報資産に影響を与え、損失を発生させる直接の要因となるものです。

脆弱性とは

「脆弱性」とは脅威と結びつくことで、情報の漏洩や紛失、改ざんなどの損失を発生させたり、拡大させたりする要因となる弱点や欠陥のことを言います。

この「脆弱性」というキーワードは情報セキュリティ対策において非常に重要なキーワードになるので次回詳しくお話ししたいと思います。

情報セキュリティにおける「脅威」とは?

情報セキュリティにおける「脅威」とは上記でも簡単にご説明していますが、「情報資産に影響を与え、損失を発生させる直接の要因となるもの」とされています。

また、「リスク」と「脅威」はよく混同されがちですが、「リスク」は発生させる可能性で、「脅威」は発生させる要因となっています。

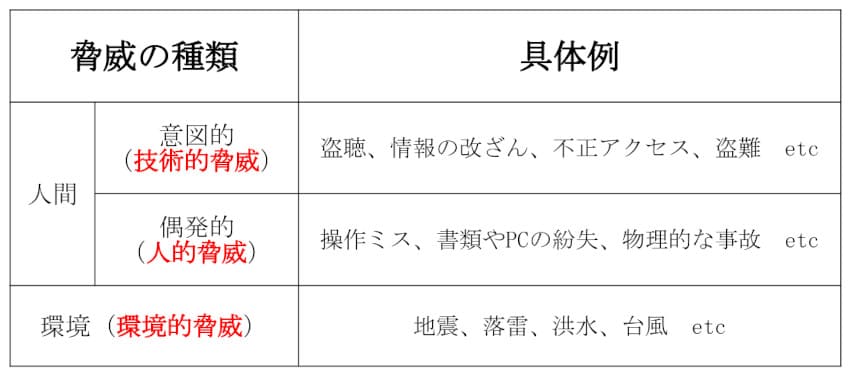

そして情報セキュリティにおける「脅威」は大きく3つに分類されます。

上記の3つの項目①技術的脅威、②人的脅威、③環境的脅威が情報セキュリティにおける脅威とされています。

それでは、この3つの脅威について詳しく見ていきたいと思います。

※ちなみにJIS Q 1335-1:2006を読んでみてみたい方こちらをどうぞ

→https://kikakurui.com/q/Q13335-1-2006-01.html

①技術的脅威

初めに技術的脅威はその名の通りコンピュータ技術を使用して脅威になります。上記でも示しているように不正アクセスや情報の改ざんが当てはまります。

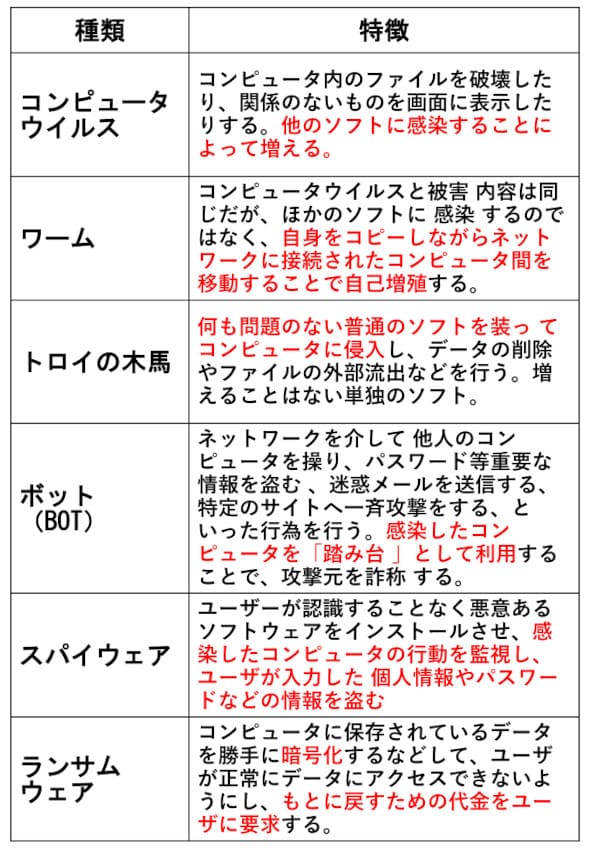

そして、不正アクセスの入り口としてマルウェアが上がられます。

マルウェア(malware)とは、コンピュータウイルス、トロイの木馬、ボット、ランサムウェアなど、利用者の意図に反する不正な振る舞い(情報収集・侵入・妨害・破壊など)をするように作られたプログラムやスクリプトなどのことを指します。電子メールの添付ファイルとして送られてきたマルウェアを開いてしまったり、マルウェアの入ったUSBメモリを使ってしまったりすることによって感染し、様々な被害を受けてしまいます。

上記に挙げたマルウェアは代表的なものになります。実際にはランサムウェアの○○と呼ばれるマルウェアのように一つ一つのマルウェアに固有の名称があります。

また、マルウェア以外にも技術的脅威は多く存在しています。

他人のパスワードを不正に探り当てるパスワードクラック、特定の組織を狙って攻撃を行う標的型攻撃、金融機関などを装ったwebサイトやメールを使用して暗証番号などの情報を不正に取得するフィッシング詐欺、ドライブバイダウンロード、クロスサイトスクリプティング、SQLインジェクション、DoS攻撃、ゼロディ攻撃・・・・・・。説明を始めてしまったらキリがないほど攻撃手法は存在しています。そして、日々研究・開発されており日々増えていくのが現状です。攻撃者は最新技術をいち早く取れ入れることによって基本的に攻撃をアップグレードしてきます。(人工知能は防御より先に攻撃に利用されました。)

②人的脅威

次に人的脅威とはその名の通り「人」がかかわる脅威になります。JIS Q 1335-1:2006での区分で行けば人の脅威は「意図的な脅威」と「偶発的な脅威」に分類されています。しかい、「意図的な脅威」の技術的な部分を「技術的脅威」としてご紹介しています。そのため、「人的脅威」では、人がかかわる脅威全般としています。(内部不正など)

まず、意図的な脅威としては、機密情報を持ち出す「不正持ち出し」や、情報の盗み見、ソーシャルエンジニアリングなどが該当します。

次に、偶発的な脅威としては、メールの誤送信やUSBメモリの紛失などがあげられます。原因としては、従業員のセキュリティに対する意識が低いことや、社内で規定が定められていない、形骸化しており機能していないなどの理由も考えられます。

※ソーシャルエンジニアリング:清掃員になりすまして書類を盗み出す、電話口にパスワードや機密情報を聞き出す、パスワード管理入力時に覗き見るなど、コンピュータやネットワークを使用せずに侵入に必要なIDやパスワードなどを物理的・心理的な手段で獲得する行為。

2018年にJNSA(特定非営利活動法人日本ネットワークセキュリティ協会)が調査した結果によると、情報漏えいの原因となった事項はトップが紛失・置き忘れ、ついで誤操作、不正アクセス、管理ミス、内部不正関連と次いでいます。情報漏えいの7割前後が根本の原因として人為的事例が関わっています。そして、しっかりと意識を持っていれば防げるような基本的な事例になっています。

情報セキュリティに対する意識がいかに低いかがわかる結果となっています。逆に言えば意識を高めるだけで情報セキュリティ対策は格段に向上すると言えるでしょう

人的脅威が情報セキュリティにおいて最大の脅威といっても過言ではないのかもしれません。

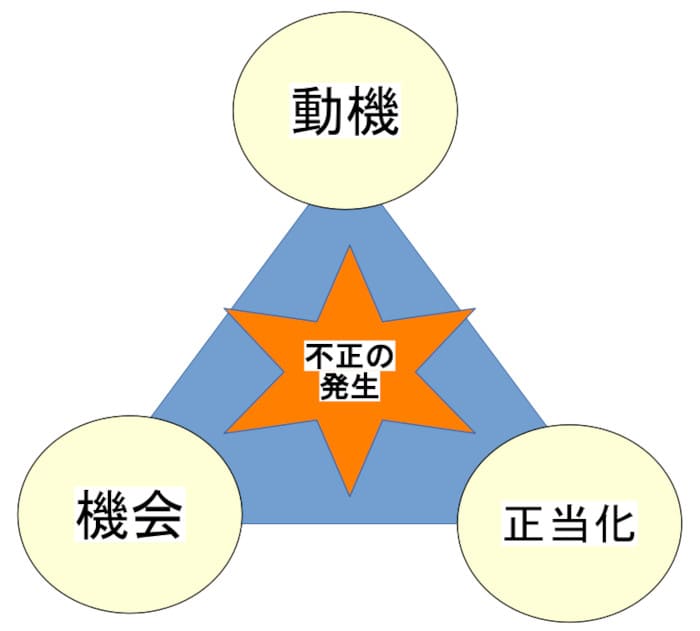

また、人的脅威においてよく出てくるキーワードとして「不正のトライアングル」という言葉があります。「不正のトライアングル」とはアメリカの組織犯罪研究者であるドナルド・クレッシーが提唱した理論であり、不正行為は「動機」「機会」「正当化」の3つがそろったときに発生すると考えられています。

「動機」とは過剰なノルマ、金銭トラブル、怨恨、不正行為のきっかけとなるものを指します。「機会」はずさんなルール、対策の不備、不正行為を可能、または容認するような環境の存在を指します。「正当化」は良心の呵責を乗り越え、不正行為を納得するための都合の良い解釈や責任転嫁を指します。

不正のトライアングルを成立させないに人的脅威に対する対策を行うのはもちろんのこと、そして、次にお話する環境的脅威に対する対策も実施していくことも非常に重要になります。

③環境的脅威

最後に環境的脅威とは、サーバ室の設置、防水、防火、電源、空調などの各種設備、入退室管理システムの導入、回線・通信機能の二重化、情報資産の物理的な保護や組織内のルール策定・見直しなどを指します。情報セキュリティ対策では、ファイアウォール、マルウェア対策、暗号化などの技術的側面が超目されがちですが、地震、火災、水害などの災害、回線障害、建物への不法侵入、不正操作などの脅威から情報資産を守る上では、環境的セキュリティの確保も必須になります。

災害に対する備えを行っている組織は多いと思います。しかし、情報セキュリティに目を向けた環境対策を行っているそしきは少ないと思います。

組織内のルールを策定するだけでも大きく変わると思います。前述した「不正のトライアングル」における「機会」を与えないことになるためです。

しかし、ルールを策定しただけで終わっていては意味がありません。そのルールを有効に活用していき、定期的に見直して形骸化させないことが重要になります。また、ルールだけでなく、万が一情報漏えいやウイルス感染などのセキュリティインシデントが起きた際の対応マニュアルを策定しているとインシデントが起きた際の被害を格段に軽減できます。

つまり、させない・できない環境を組織として作っていく必要が大切ということになります。

情報セキュリティインシデントを「災害だ」と言わせないために日ごろから環境的脅威を気にかけておきましょう。

まとめ

今回は、情報セキュリティにおいての「リスク」と「脅威」についてお話してきました。

「リスク」はインシデントを発生させる可能性のことを指し、「情報資産」と「脅威」と「脆弱性」と大きく関連しています。

そして、「脅威」はインシデントを発生させる直接的な要因になります。①技術的脅威、②人的脅威、③環境的脅威の3つに分類することができます。3つの脅威はすべて大切ですが、中でも「人的脅威」について深く考えていく必要があると考えています。

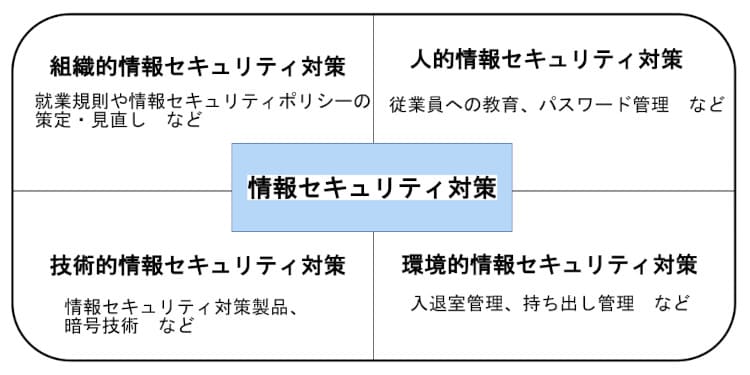

3つの脅威を踏まえて情報セキュリティ対策を分類するのであれば上記の図のようになると考えています。組織的、人的、技術的、環境的の対策と分類していますがどれか1つでもかければ対策は無駄になってしまいます。すべての対策をバランスよく対策していき情報セキュリティの「リスク」と「脅威」と正しく向き合っていかなければいけないでしょう。

次回は私が情報セキュリティにおいて最重要だと考えているキーワード「脆弱性」について詳しくお話していきたいと思います。